Como a inteligência ocidental se infiltra na Internet para manipular e destruir reputações - Glenn Greenwald

Uma das muitas histórias candentes deixadas a serem contadas no Snowden Archive é como as agências de inteligência ocidentais tentam manipular e controlar as trocas online usando estratégias extremas de engano e destruição de reputação.

Um arquivo de Glenn Greenwald de 2014 ainda tão emocionante para (re)descobrir!

Nas últimas semanas, colaborei com a NBC News para publicar uma série de artigos sobre as táticas de " backhanding " usadas pela unidade GCHQ anteriormente secreta [o serviço do governo do Reino Unido responsável pela origem eletromagnética de inteligência e segurança dos sistemas de informação, NdT], o JTRIG (Joint Threat Research Intelligence Group). Esses artigos foram baseados em quatro documentos classificados do GCHQ apresentados à NSA e aos outros três parceiros da aliança de língua inglesa “ Five Eyes ”. Hoje no The Intercept estamos lançando mais um novo documento JTRIG, na íntegra, intitulado “A Arte de Enganar: Treinamento para Operações Secretas Online . [A Arte da Desinformação: Treinamento Online Black Ops]

Publicando essas histórias uma a uma, nosso relatório da NBC lançou luz sobre algumas das principais e confidenciais revelações: a vigilância do YouTube e do Blogger , o direcionamento do Anonymous por meio desses mesmos ataques DDoS [ataque distribuído de negação de serviço ( DDoS) é uma tentativa maliciosa de interromper o tráfego normal de um servidor, serviço ou rede de destino, NdT] eles acusam "hacktivistas" de usar, o uso de "armadilhas de mel" (atrair as pessoas a se comprometerem usando sexo) e vírus destrutivos. Mas aqui quero focar e expandir o ponto essencial revelado por todos esses documentos: que essas agências tentam controlar, se infiltrar, manipular e distorcer as trocas online e, ao fazê-lo, comprometer a integridade da própria internet.

Entre os objetivos primários autoidentificados do JTRIG estão duas táticas: (1) injetar todo tipo de documentos falsos na Internet para destruir a reputação dos alvos; e (2) usar as ciências sociais e outras técnicas para manipular o discurso e o ativismo online para gerar os resultados que considera desejáveis. Para perceber o extremismo desses programas, basta considerar as táticas que eles se orgulham de usar para alcançar seus objetivos: "operações de bandeira falsa" (publicação de documentos na Internet atribuindo-os falsamente a outra pessoa), postagens falsas em blogs de vítimas ( alegando ser uma vítima do indivíduo cuja reputação eles querem destruir) e postando "informações negativas" em vários fóruns.

MANUEL DE DISRUPTION:

- operação secreta

- operação de fraude

- operação de decoração

- operação de bandeira falsa

- operação de resgate falso

- operação de desestabilização

- operação secreta

Outras táticas direcionadas a indivíduos estão listadas aqui, sob o título revelador “desacreditar um alvo”:

- montar uma ratoeira

- alterar fotos em perfis de mídia social

- escrever um blog fingindo ser uma de suas vítimas

- enviar e-mails, sms etc para sua família, vizinhos, colegas etc.

Depois, há as táticas usadas para destruir as empresas que a agência visa:

- vazar informações confidenciais para outras empresas/imprensa por meio de blogs

- postar comentários negativos em fóruns apropriados

- encerrar transações/arruinar relacionamentos comerciais

O GCHQ descreve o propósito do JTRIG em termos muito claros: “Usar técnicas online para fazer as coisas acontecerem no mundo real ou cibernético”, incluindo “operações de informação (influência ou disrupção). »

- usar técnicas de internet para fazer algo acontecer no mundo real ou virtual

- 2 categorias em sentido amplo: – operações de informação (influência ou desestabilização); – incidente de computador

- conhecido no GCHQ como Secret Action Online

- os 4 Ds: negar / perturbar / deteriorar / decepcionar

Il est important de noter que les « cibles » de cette duperie et de cette destruction de réputation vont bien au-delà de la liste habituelle des espions : il s’agit des nations hostiles et leurs dirigeants, des agences militaires et des services de renseignement. En fait, nombre de ces techniques sont abordées dans le contexte de leur utilisation plutôt que dans celui de la « répression traditionnelle » contre des personnes soupçonnées (mais non inculpées ou condamnées) de crimes ordinaires ou, plus simplement encore, « d’hacktivisme », c’est-à-dire de ceux qui recourent à des actions de contestation en ligne à des fins politiques.

A página de rosto de um desses documentos atesta a consciência da própria agência de "ultrapassar os limites" usando técnicas "ciberofensivas" contra pessoas que nada têm a ver com terrorismo ou ameaças à segurança nacional e que, na verdade, envolvem centralmente policiais que investigam crimes comuns: Sessão de Ofensiva Cibernética: Ultrapassando os Limites e Atuando Contra o Hacktivismo

Qualquer que seja sua opinião sobre o Anonymous , sejam eles "hacktivistas" ou criminosos comuns, não é difícil ver o quão perigoso é que agências governamentais ocultas possam atingir pessoas de sua escolha - pessoas que nunca foram acusadas, muito menos condenadas, de qualquer crime – com esses tipos de táticas de engano online para destruir e danificar suas reputações. Como Jay Leiderman demonstrou no Guardian no caso da repressão aos hacktivistas do Paypal 14, há todos os motivos para acreditar que as táticas de "negação de serviço" usadas pelos hacktivistas causam (no máximo) danos insignificantes (significativamente menos do que as táticas de guerra cibernética favorecidas pelos EUA e Reino Unido) e muito mais parecidas com o tipo de protesto político protegido pela Primeira Emenda.

O mais importante é que, muito além da questão dos hacktivistas, essas agências de vigilância se arrogaram o poder de prejudicar deliberadamente a reputação das pessoas e comprometer sua atividade política online, mesmo que não tenham sido acusadas de nenhum crime e de suas ações. não têm nenhuma conexão plausível com o terrorismo ou mesmo ameaças à segurança nacional. Como Gabriella Coleman, especialista em Anonymous da Universidade McGill, me disse: "Targeting Anonymous e hacktivistas equivalem a visar cidadãos que expressam suas crenças políticas, o que tem o efeito de sufocar toda dissidência legítima. Referindo-se ao estudo que ela publicou, a professora Coleman contestou veementemente a afirmação de que “suas ações são de natureza terrorista/violenta. »

Há muito se especula sobre os planos do governo de monitorar e influenciar as comunicações na Internet e de se infiltrar sorrateiramente em grupos online para semear discórdia e espalhar desinformação. Cass Sunstein, professor de direito de Harvard, conselheiro próximo de Obama e ex-chefe do Gabinete de Informação e Assuntos Regulatórios da Casa Branca, escreveu um documento controverso de 2008 no qual propunha que o governo dos EUA empregasse equipes de segurança, agentes e pseudos "independentes" defende a "infiltração cognitiva" em grupos e sites online, bem como em outros grupos ativistas.

Sunstein também se ofereceu para enviar agentes secretos para "salas de bate-papo, redes sociais on-line ou até grupos do espaço real", provavelmente para espalhar o que ele considera falsas "teorias da conspiração" prejudiciais ao governo. Ironicamente, este mesmo Sunstein foi recentemente nomeado por Obama para servir no Painel de Revisão da NSA indicado pela Casa Branca, que – ao mesmo tempo em que desafia as principais alegações da NSA – propôs inúmeras reformas cosméticas relacionadas aos poderes da agência (a maioria das quais foi ignorada pelo presidente que nomeou os membros).

Mas esses documentos do GCHQ são os primeiros a provar que um grande governo ocidental está usando algumas das técnicas mais controversas para espalhar fraudes online e prejudicar a reputação de seus alvos. Como parte dessas táticas, o estado deliberadamente espalha mentiras na Internet sobre os indivíduos que visa, inclusive usando o que o próprio GCHQ chama de "operações de bandeira falsa" e enviando e-mails para famílias e amigos das pessoas afetadas. Quem poderia confiar em um governo que exercesse esses poderes, sem falar que o faria em total opacidade, sem qualquer controle e fora de qualquer marco legal?

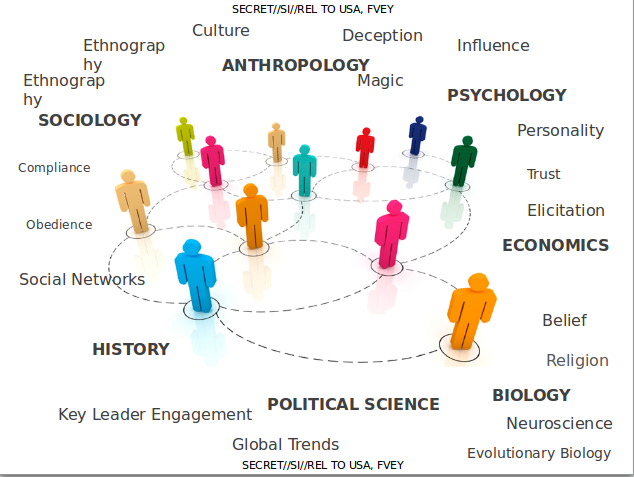

E também há o uso da psicologia e de outras ciências sociais não apenas para entender, mas também para moldar e controlar o curso do ativismo e das trocas online. O novo documento que estamos divulgando hoje destaca o trabalho da Célula de Operações de Ciências Humanas do GCHQ, responsável pela “inteligência humana online” e “estratégias de educação”, influência e desestabilização”.

Sob o título "Online Covert Action", o documento detalha um conjunto de meios utilizados para realizar "operações online ligadas à influência e informação", bem como "desorganização e ataques a redes informáticas", explicando detalhadamente como os seres humanos são suscetíveis a ser manipulado por “líderes”, “confiança”, “obediência” e “submissão”:

Os artigos expõem teorias sobre como os humanos interagem, particularmente online, e depois tentam identificar maneiras de influenciar os resultados – ou “manipulá-los”:

Estratagemas de engano

Como usar, analisando-os e desviando-os de:

- atenção

- Percepção

- a construção do sentido

- sensação

- O comportamento

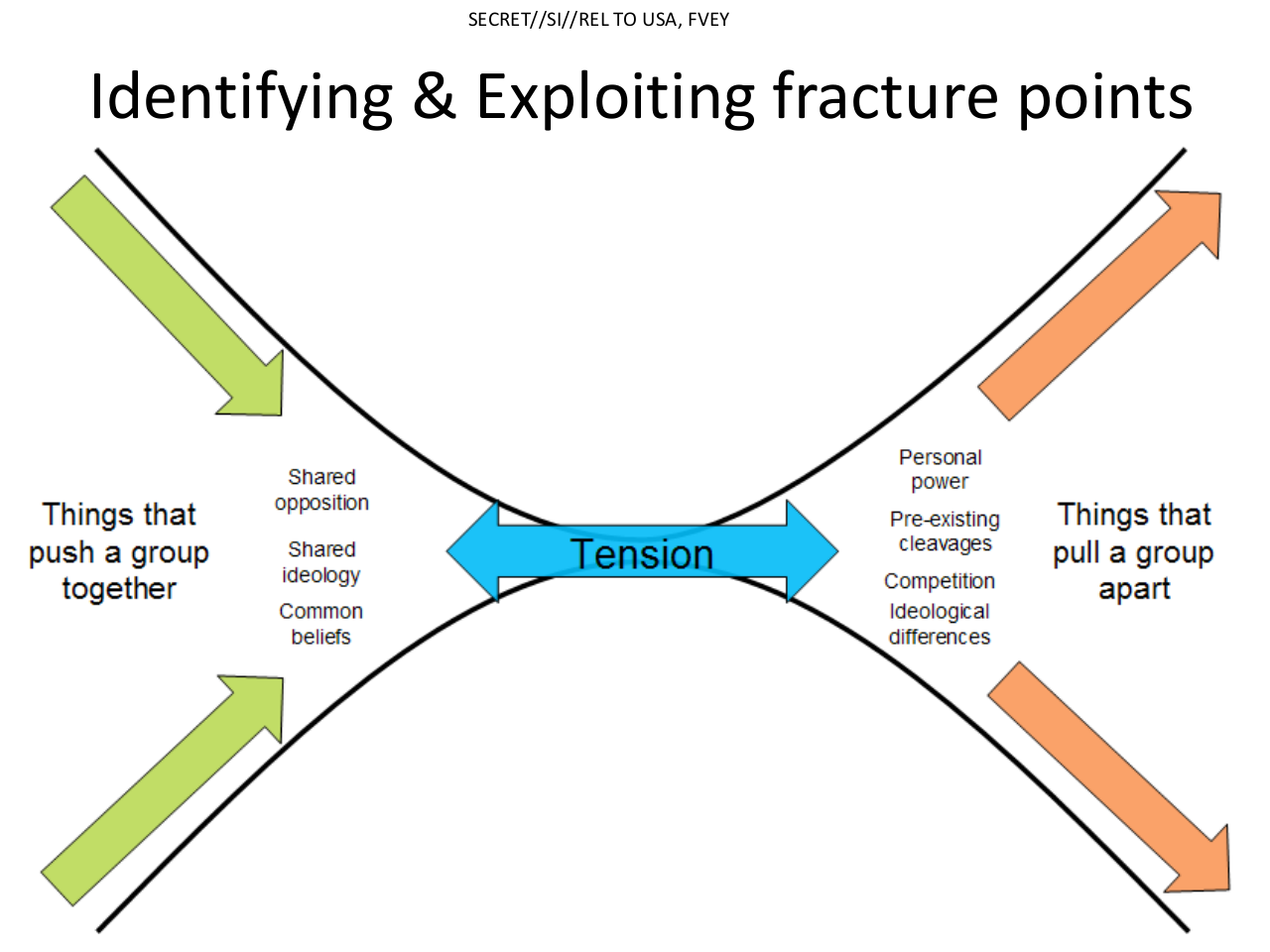

Como identificar e explorar pontos de fratura:

Quais ferramentas usar:

- trabalho de espelho

– linguagem corporal

– pistas fornecidas pelo corpo

– expressões

– movimentos oculares

– emoções

- Adaptação

– adaptar a linguagem, o jeito de ser para melhorar a comunicação

– usar convergências em uma discussão

– usar empatia e usar outros traços de personalidade

– cuidado com o excesso de adaptação que acabaria se traduzindo em condescendência - Mimetismo: adotar traços sociais específicos imitando o outro participante

Enviamos muitas perguntas ao GCHQ, incluindo: (1) O GCHQ se envolve em "operações de bandeira falsa", onde os documentos são postados na internet e atribuídos falsamente a outra pessoa? (2) O GCHQ procura influenciar ou manipular o discurso político online? e (3) O mandato do GCHQ inclui o direcionamento de criminosos comuns (como operadores de sala de caldeiras [No mundo dos negócios, o termo sala de caldeiras (call center) significa um call center de saída que vende investimentos questionáveis por telefone. Os vendedores usam táticas de vendas injustas e desonestas, um termo frequentemente usado para se referir a táticas de vendas de alta pressão e, às vezes, más condições de trabalho, NdT] ), ou apenas ameaças externas?

Como de costume, eles ignoraram essas perguntas e preferiram enviar um texto geral vago e sem resposta: “Nossa política tradicional é não fazer comentários em questões de inteligência. Além disso, todas as atividades do GCHQ são realizadas de acordo com regras e políticas legais estritas que garantem que as nossas atividades são devidamente autorizadas, necessárias e proporcionais, e estão sujeitas a um rigoroso acompanhamento, nomeadamente pelo Secretário de Estado, pelos Serviços de Interceção e Inteligência Comissários e a Comissão Parlamentar de Inteligência e Segurança. Todos os nossos processos operacionais estão estritamente alinhados a isso. »

O fato de essas agências se recusarem a “comentar assuntos de inteligência” – ou seja, a falar sobre tudo o que fazem – explica precisamente por que a denúncia é tão urgente, o jornalismo que contribui para isso tão claramente no interesse público e os ataques cada vez mais delirantes de essas agências tão fáceis de entender. Alegações de que agências governamentais se infiltram em comunidades online e se envolvem em "operações de bandeira falsa" para desacreditar seus alvos são muitas vezes descartadas como teorias da conspiração, mas esses documentos não deixam dúvidas de que é exatamente o que eles fazem.

De qualquer forma, um governo não deve ser capaz de recorrer a essas estratégias: como as agências governamentais podem ser justificadas em visar indivíduos – que não foram acusados de nenhum crime – para destruir suas reputações, infiltrar políticas online de grupos e desenvolver técnicas para manipular trocas online ? Mas é particularmente indefensável permitir essas ações sem que o público seja informado e sem que ninguém seja responsabilizado.

Documentos referenciados neste artigo:

A arte do engano: treinamento para uma nova era de operações secretas on-line

Fonte: The Intercept, Glenn Greenwald , 24-02-2014

Sem comentários:

Enviar um comentário